CVSS盲點

多年來,CVSS評分一直是衡量漏洞嚴重性的預設指標。但嚴重性並不等於風險。一個從未被利用的CVSS 9.8漏洞,其危險性遠低於一個在勒索軟體攻擊活動中被積極利用的CVSS 6.5漏洞。然而,許多組織仍然首先追求最高分,這不僅浪費時間,也使真正的威脅暴露在外。

KEV 清單雖然有用,但它們是被動的,往往滯後於攻擊者的行動。攻擊者的行動速度遠遠超過靜態評分系統。如果你的優先策略僅限於 CVSS,那麼你始終處於追趕狀態。

如果漏洞管理讓你感到不知所措,那麼數據就能解釋原因。已發布的 CVE 數量已飆升至前所未有的水平。 2023 年,揭露的 CVE 數量為 28,818 個。 2024 年,這一數字躍升至 40,009 個,較去年同期成長高達 38%。

這一趨勢並未放緩。到2025年中期,已有超過21500個CVE被編入目錄,今年預計將打破所有先前的記錄。

這一激增反映了軟體生態系統日益複雜化、攻擊面不斷擴大,以及透過自動化和人工智慧加速漏洞發現的趨勢。

CVE 的激增和靜態評分系統的局限性清楚地表明了一件事:優先順序不能僅僅依靠嚴重性。

這體現了背景資訊的重要性。如果不了解威脅情勢,即使是最先進的漏洞管理程式也難以應付。而背景資訊則始於威脅情報。

將威脅情報納入考量

加入即時威脅情報後,遊戲規則就改變了。戰略性、針對性和戰術性的情報為漏洞數據帶來了現實世界的背景資訊:

這種背景將關注點縮小到威脅行為者當前關心的事情,而不是靜態評分所暗示的事情。

內部情報用於驗證這些外部威脅是否真的會對您造成影響。易受攻擊的資產是否暴露在網路上?您是否已經部署了諸如入侵防禦系統 (IPS) 或 Web 應用防火牆 (WAF) 之類的補償控制措施?是否存在會使攻擊更容易被利用的錯誤配置?

將外部訊號與內部遙測資料結合起來,就邁出了實現真正優先排序的第一步。但優先排序不止於此。

不只是資產漏洞

您的攻擊面遠不止您的網絡,它還包括您的品牌。釣魚網域、冒充網站和洩漏的憑證不僅僅是令人煩惱的小事,它們都是活躍的攻擊途徑。務必將這些訊號納入漏洞管理範疇。如果攻擊者正在建立基礎設施來模仿您的品牌,這屬於高風險暴露,需要立即採取行動。這些也應納入您的風險優先排序。

打破工具孤島

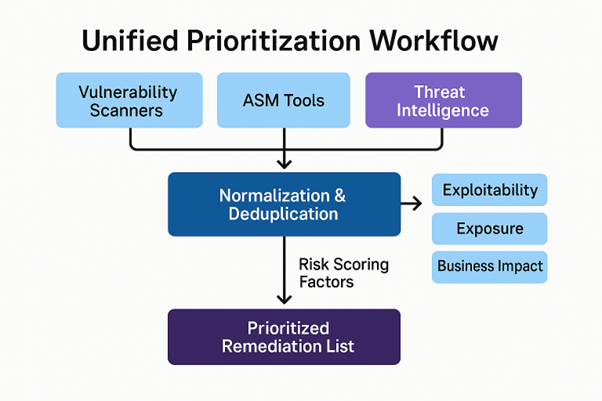

下一步的優先順序是在威脅情報和攻擊面管理之外,實現工具的統一化。大多數組織已經擁有多個漏洞掃描器,通常還會添加多個攻擊面管理工具以增強外部可見性。每個工具都有自己的評分系統、儀表板和警報機制。

安全團隊花費數小時來核對重複的調查結果,討論應該相信哪個分數,並手動合併報告。

如果一個漏洞在多個掃描器和攻擊面管理解決方案中均出現,且都被評為高風險等級,那麼它應該被優先列入修復清單。但如果數據分散在各個孤立的系統中,就無法獲得這種洞察。

統一的方法對所有來源的調查結果進行規範化和去重,然後整合威脅情報和業務背景資訊。這樣就產生了單一的風險暴露圖,可以回答以下關鍵問題:

當這些因素綜合起來時,優先順序就變成了一個策略過程,而不是一場猜謎遊戲。

實踐中的統一優先排序

想像一下這樣的工作流程:來自多個掃描器、攻擊面管理工具和威脅情報來源的漏洞資料匯聚到一個平台上。您無需再費力地切換各種儀錶板,而是可以看到一個按可利用性、風險等級和業務影響排序的統一視圖。

例如,如果一個 CVE 漏洞被三個掃描器標記,經 ASM 確認其已暴露於外部環境,並且與活躍的勒索軟體攻擊活動相關聯,即使其 CVSS 評分為中等,也應將其視為緊急漏洞。相反,如果一個高風險 CVE 漏洞隱藏在具有強有力補償控制措施的隔離系統中,則可以暫緩處理。

這種統一的方法將漏洞管理從被動應對轉變為主動出擊。它縮短了關鍵威脅的平均修復時間,消除了在低風險問題上浪費的精力,並提供了董事會和監管機構所要求的可衡量的風險降低。

隨著 CVE 清單長度的增加,縮短清單長度並加快修復速度才是解決之道。

準備好深入了解了嗎?下載我們的完整版《風險敞口管理指南》,學習如何將情報轉化為行動:https://checkpoint.cyberint.com/the-great-exposure-reset

文章來源/Check Point Blog Check Point Blog

返回